28 мая 2014 года прекратила свое развитие программа TrueCrypt. Был очищен репозиторий исходных кодов и удалены все старые версии. На сайте осталась только новая версия 7.2, которая была объявлена финальной. Эта версия может лишь расшифровывать данные, зашифрованные предыдущими версиями. То, что авторы на прощание порекомендовали использовать вместо TrueCrypt BitLocker — технологию шифрования, встроенную в Windows — не является решением вопроса для пользователей, озабоченных информационной безопасностью. Исходный код BitLocker недоступен, соответственно, у пользователей нет даже теоретической возможности убедиться в том, что в программе отсутствуют “закладки” от спецслужб. TrueCrypt стал известен 10 лет назад, в 2004 году. На момент создания TrueCrypt был единственным средством для шифрования “на лету”, то есть прозрачного для пользователя, с открытым кодом. В зашифрованном виде сохранялись, помимо прочего, имена файлов и каталогов, так что пользователи могли чувствовать себя спокойно. Программу можно было просто копировать, а не инсталлировать. Пароли или ключи можно было время от времени менять, не рискуя потерять ценные данные. Была в программе и возможность использования “скрытого тома” - если на администратора компьютера оказывали давление, он мог ввести пароль и продемонстрировать лишь часть данных, при этом по-настоящему ценные данные оставались недоступны. Развитие шло в течение 8 лет (последняя до отказа от поддержки версия 7.1a появилась в 2012 году), и TrueCrypt с поддержкой Windows, MacOS и Linux, был несомненным лидером на рынке. Когда после публикаций Эдуарда Сноудена в 2013 году информационная безопасность и криптография вызвали всеобщий интерес, TrueCrypt часть этого внимания тоже получил. Известный криптограф Брюс Шнайер тогда порекомендовал использовать программы шифрования диска всем, кто считает, что его деятельность может привлечь внимание спецслужб. Сам Брюс Шнайер использовал именно TrueCrypt. Но помимо всплеска популярности интерес получил неожиданную, и, пожалуй, беспрецедентную форму. Исследователи объявили сбор средств на аудит исходного кода TrueCrypt, и довольно быстро было собрано 60 тысяч долларов. Для сравнения — добровольные пожертвования на поддержку программы составляли ежегодно сумму примерно в 10 раз меньшую. В силу анонимности авторов желание проверить исходный код представлялось совершенно обоснованным. Люди, которым по силам создать такой продукт, должны где-то зарабатывать деньги на жизнь, и предположение, что программа на самом деле “ловушка” NSA и американские спецслужбы читают все, что зашифровано с помощью TrueCrypt, не могло не возникнуть в тот момент. Довольно быстро заработал сайт, посвященный аудиту. Помимо прочего, была подвергнута анализу — не crypto, а юридическому — лицензия, под которой распространяется TrueCrypt. Чтобы удостовериться в безопасности использования TrueCrypt, требовалось проверить два момента. Во-первых, необходимо было убедиться, что выложенные на сайте дистрибутивы соответствуют доступным исходникам. Для этого требовались разные инструменты, в том числе компилятор 1994 года выпуска, который найти довольно тяжело, так что задача оказалась непростой. Впрочем, довольно быстро появилась публикация, утверждавшая, что исходники действительно корректны, и дистрибутив, который получается при компиляции, соответствует выложенному на сайт. При проведении проверки исследователь столкнулся с дополнительными сложностями: помимо всего прочего, без оригинальных секретных ключей авторов получить точно такой же бинарный файл невозможно. В итоге автор исследования воспользовался следующим приемом: он дизассемблировал (то есть перевел машинный код в формат ассемблера) свой результат компиляции и файлы, взятые с сайта, и получил уже полное совпадение. После этой проверки можно было переходить к собственно аудиту исходного кода. Первая фаза аудита закончилась в апреле 2014 года, и желающие могут ознакомиться с отчетом. Основной вывод - ничего критичного для информационной безопасности на этой фазе обнаружить не удалось. Это очень важно: ошибки в самой криптографии встречаются куда реже, чем в том, как ее используют, и недавняя “уязвимость века” в OpenSSL — Heartbleed — тому дополнительный пример. Впрочем, впереди еще криптоанализ и проверка датчиков случайных чисел, используемых в программе, которые вполне могут принести сюрпризы. Но если все так хорошо, то что же подвигло разработчиков прекратить дальнейшее развитие? Это решение породило массу споров и догадок, которые, однако, не привели к однозначным выводам. Может быть, авторам просто надоело поддерживать продукт анонимно. За это, в частности, говорит и тот факт, что в публикации о финальной версии идет отсылка на прекращение поддержки Windows XP, последней версии Windows, для которой нет “родного” метода шифрования, аналогичного TrueCrypt. Таким образом, можно счесть обязательства перед пользователями выполненными, и переключиться на следующие проекты. Не исключено также, что авторы обиделись на пользователей: как было сказано выше, за несколько месяцев на аудит проекта была собрана сумма, в 10 раз превышающая годичные пожертвования на проект. Одна из версий ссылается на вероятное украинское местонахождение разработчиков и на то, что украинская версия сайта прекратила свое существование еще в конце апреля. Политические пертурбации на Украине действительно могли сделать поддержку проекта не самой актуальной задачей для авторов. Но самая конспирологическая версия происходящего состоит в том, что спецслужбы нашли рычаги давления на авторов. В таком случае их действия, которые, несомненно, привлекли к себе внимание общественности, объясняются так называемым “свидетельством канарейки”. Не имея права по американскому законодательству сообщить о запросах спецслужб напрямую, разработчики могли подать сигнал неожиданным уходом в тень: примерно так, как советский разведчик в «17 мгновениях весны» оставил на окне цветок, предупреждая о провале. Впрочем, имеются свидетельства того, что проект за 10 лет просто надоел авторам. Новый релиз подписан теми же секретными ключами, что и предыдущие, проведенный анализ отличий от предыдущей версии также говорит в пользу этой версии. Аналитики, проводившие аудит кода, вроде бы смогли связаться с разработчиками, и они дают именно такое объяснение. У любителей криптографии сохранился исходный код, удаленный с сайтов. Сейчас сразу две команды - https://truecrypt.ch/ и https://ciphershed.org/ - породили проекты, явно отталкивающиеся от TrueCrypt в своем развитии. На этот раз авторы не скрываются от публики, и к тому же обе команды предприняли меры, чтобы не оказаться вынужденными выполнять требования NSA. Кто знает, не является ли один из этих проектов способом для команды TrueCrypt сбросить анонимность и начать легально зарабатывать на своем детище? Ну а любители детективов могут в свое удовольствие придумывать версии, наилучшим образом ложащиеся в их мировоззрение.

На официальном сайте популярной системы шифрования TrueCrypt появилось заявление о том, что программа TrueCrypt не безопасна и может содержать опасные уязвимости. Так же сообщается что разработка программы «прекращена» в Мае 2014 года. Сайт полностью видоизменился, а официальный домен TrueCrypt.org редиректит на страницу truecrypt.sourceforge.net где опубликованы призывы скачать версию TrueCrypt 7.2 для миграции на программу BitLocker (не делайте этого) в случае если вы используете Windows. Исходя из информации порталов Reddit и Hacker News текущие бинарники «фейк» версии TrueCrypt 7.2 собраны с использованием оригинальных ключей разработчиков, на компьютере разработчика, обращают внимание на путь c:\\truecrypt-7.2\\driver\\obj_driver_release\\i386\\truecrypt.pdb, который был использован и для компциляции версии TrueCrypt 7.1a. Версия TrueCrypt 7.1a и по сей день является рабочей и стабильной. Выпущен «финальный» (НЕ КАЧАЙТЕ И НЕ УСТАНАВЛИВАЙТЕ) релиз TrueCrypt 7.2, который «рекомендуется» использовать только в качестве промежуточного звена при миграции на другие системы шифрования. Указанная на сайте причина закрытия проекта вызывает большие сомнения в правдивости опубликованной информации и скорее всего является последсвием не просто взлома, а заполучением злоумышлинником в свое пользование компьютеров и ключей разработчиков. Все предыдущие версии удалены, репозиторий так же уничтожен. Повторяюь, не качайте и не устанавливайте Version 7.2 с официального сайта, эта сборка скомпроментированна. По неподтвержденным данным сборка может содержать не только опасные уязвимости, но и троян. Странным остается тот факт, что версия TrueCrypt 7.2 позволяет расшифровывать контейнеры, но не шифровать. В коде на Гите так же были сделаны странные пуши. Непонятным так же выглядит оформление сайта truecrypt.sourceforge.net на который идет редирект с truecrypt.org, создается впечатление что-то кто-то на скорую руку склепал html-странички, выделив надпись WARNING: Using TrueCrypt is not secure громным красным шрифтов, похоже на дело рук дилетанта в html. Незначительные изменения так-же были внесены в лицензию TrueCrypt, который использует свою собственную версию лицензию TrueCrypt License. Не ясным так же остается, почему на сайте TrueCrypt пользователю предлагается мигрировать на Bitlocker от Windows, пользователи Reddit тут же раскритиковали такой подход, утверждая, что Bitlocker содержит больше бэкдоров, чем любая другая программа, а так же является проприетарным и его исходные тексты не опубликованы. Что случилось с TrueCrypt Честно говоря пишу с волнением, я очень люблю эту программу и пользуюсь ей по всюду. Но как сообщают разные источники в Интернете, по всей видимости это не просто «конец» проекта, это «физический» конец разработки, так как сборка 7.2 подписана официальным приватным ключом проекта, что ставит под сомнение гипотезы об изменении сайта злоумышленниками в результате взлома виртуального и больше походит на взлом физический, т.е. когда к тебе пришли, забрали оборудование и вытащили с тебя пароли и ключи (паяльником?), это подвтерждается заявлением представителей SourceForge, которые указали на то, что не нашли никаких признаков взлома аккаунта и аномальной активности. Некоторые утверждают, что все может быть не так плохо, и это не NSA с паяльником напали на разработчиков, а просто везучий хакер увел ключи. В Интернете появились странные сайты, как например truecryptcheck.wordpress.com все что содержит это сайт, это хэш-суммы для бинарных сборок TrueCrypt Setup 7.1a всех платформ. Больше ничего. На Reddit развернулась горячая дисскусия на тему того, что могло произойти с сайтом и с разработичками. Масла в огонь подливает тот факт, что разработчики TrueCrypt по сей день остаются анонимными и никто не знает даже их имен. Совсем недавно проходил аудит кода проекта и его проверка на возможные различия между бинарниками и исходным кодом, аудит ничего не выявил. Пользователи сети так же активно публикуют хэши оригинальной и стабильной бинарной сборки TrueCrypt для всех платформ. ———————————————————— TrueCrypt Setup 7.1a.exe: sha1: 7689d038c76bd1df695d295c026961e50e4a62ea md5: 7a23ac83a0856c352025a6f7c9cc1526 ———————————————————— TrueCrypt 7.1a Mac OS X.dmg: sha1: 16e6d7675d63fba9bb75a9983397e3fb610459a1 md5: 89affdc42966ae5739f673ba5fb4b7c5 ———————————————————— truecrypt-7.1a-linux-x86.tar.gz: sha1: 0e77b220dbbc6f14101f3f913966f2c818b0f588 md5: 09355fb2e43cf51697a15421816899be ———————————————————— truecrypt-7.1a-linux-x64.tar.gz: sha1: 086cf24fad36c2c99a6ac32774833c74091acc4d md5: bb355096348383987447151eecd6dc0e ———————————————————— Стоит так же обратить внимание на название сборки. Новая версия называется «TrueCrypt-7.2.exe» тогда как все предыдущие версие всегда имели проблелы в именах и слово Setup «TrueCrypt Setup 7.1a.exe» Вот такое сообщение выводится при попытке установить «фейковую» версию программы: Больше информации можно найти на следующих ресурсах: Reddit — http://www.reddit.com/r/sysadmin/comments/26pxol/truecrypt_is_dead/ Hacker News — https://twitter.com/search?q=truecrypt&src=typd The Register — http://www.theregister.co.uk/2014/05/28/truecrypt_hack/ WebUpd8 Chat — http://www.webupd8.org/2014/05/suspicious-truecrypt-announcement.html Twitter — Matthew D Green — возглавил независимый аудит кода программы — https://twitter.com/matthew_d_green What happened to Truecrypt — May 2014 — http://www.etcwiki.org/wiki/What_happened_to_Truecrypt_-_May_2014 SumoTorrent — TrueCrypt Master Archive — http://www.sumotorrent.sx/en/details/13856457/truecrypt-archive-master.html P.S.: Очень похоже на то, что кому-то TrueCrypt очень сильно мешал, кому-то могуществнному, кому-то кто решил его уничтожить и смог добраться до разработчиков, несмотря на их анонимность. На Reddit придерживаются того же мнения. P.S_2.: В рекомендациях по миграции на официальном сайте TrueCrypt допущен целый ряд дебильных ошибок, таких как, неверная дата окончания поддержки Windows XP (5/2014 вместо 4/2014), в графе шифрование для Mac предлагают использовать , Bitlocker есть только в версиях Ultimate и Enterprise, это меньше чем 20% пользователей Windows. Перевод. Пользователь с ником Netcob предпологает следующий сценарий развития событий: 1. Аудит кода и сборок не выявил уязвимостей. 2. NSA надовило на разработчиков и заставило (или сделала само ведомство) внести исменения на офицальном сайте, с указанием того, что программа не безопасна, содержит бэкдоры и уязвимости и ей не стоит пользоваться и вообще пора переходить на православный Bitlocker. 3. Разработчики как могли выполнили полученные инструкции (проще говоря сделали то, к чему их принудили) но сделали это макисмально не правдоподобно и странно, что-бы дань понять конечным пользователям что вся разработка скомпроменированна. Дополнение 1: Я добавлю ссылки на два своих бинарника TrueCrypt 7.1a, для платформ Windows & Mac OS. Это официальные бинарники которые я скачивал с еще работющего сайта и использую их по сей день как на работе так и дома. MD5: Alans-MacBook-Pro:tc_original alanholt$ md5 TrueCrypt\\ Setup\\ 7.1a.exe MD5 (TrueCrypt Setup 7.1a.exe) = 7a23ac83a0856c352025a6f7c9cc1526 Alexs-MacBook-Pro:tc_original alanholt$ md5 TrueCrypt\\ 7.1a\\ Mac\\ OS\\ X.dmg MD5 (TrueCrypt 7.1a Mac OS X.dmg) = 89affdc42966ae5739f673ba5fb4b7c5 Скачать TrueCrypt 7.1a для Windows SHA1: Alans-MacBook-Pro:tc_original alanholt$ shasum TrueCrypt\\ Setup\\ 7.1a.exe 7689d038c76bd1df695d295c026961e50e4a62ea TrueCrypt Setup 7.1a.exe Alans-MacBook-Pro:tc_original alanholt$ shasum TrueCrypt\\ 7.1a\\ Mac\\ OS\\ X.dmg 16e6d7675d63fba9bb75a9983397e3fb610459a1 TrueCrypt 7.1a Mac OS X.dmg Скачать TrueCrypt 7.1a для Mac OS К сожалению версии для Linux у меня пока нет. Уже завтра я открою полноценное зеркало проекта, с бинарниками для всех платформ (что найду у себя), а так же исходным кодом. Сравнить хеши вы можете например с теми, что приведены в статье на Хабре. Про разработчиков проекта кое-что накапали вот тут — http://news.softodrom.ru/ap/b19702.shtml Дополнение 2: Разработчики «ответили» Steven Barnhart (@stevebarnhart) написал письмо на адрес одного из разработчиков TrueCrypt «Давида» и якобы получил ответ. В оригинале взято из Твиттера: TrueCrypt Developer “David”: “We were happy with the audit, it didn’t spark anything. We worked hard on this for 10 years, nothing lasts forever.” Steven Barnhart: (Paraphrasing) Developer “personally” feels that fork is harmful: “The source is still available as a reference though.” Steven Barnhart: “I asked and it was clear from the reply that «he» believes forking’s harmful because only they are really familiar w/code.” Steven Barnhart: “Also said no government contact except one time inquiring about a ‘support contract.’ ” TrueCrypt Developer “David”: Said “Bitlocker is ‘good enough’ and Windows was original ‘goal of the project.’ ” Quoting TrueCrypt Developer David: “There is no longer interest.” Перевод: Разработчик TrueCrypt “David”: «Мы были рады аудиту кода программы, аудит ничего подрзрительного не выявил». Мы тяжело работали на этим более чем 10 лет, но ничего не вечно.» Steven Barnhart: (Перефразирует) «Разработчик персоонально чувствует что программа не надежна. Код по прежнему доступе.» Steven Barnhart: «Я спросил и был дан четкий ответ, чтог «он» (разработчик) верит что форк проекта плохая идея потому что будет использоваться тот же код.» Steven Barnhart: «Так же сказал что правительство не выходило на контакт с разработчиками TrueCrypt, кроме одного раз с предложением «помочь». Разработчик TrueCrypt “David”: «Сказал что Bitlocker отличная замена TrueCrypt и что Windows был «целью проекта». Цитата Разработчика TrueCrypt David: «У нас проcто пропал интерес»… Я попросил в Твиттере у Steven Barnhart показать скриншот полученного им письма. Пока он не ответил.

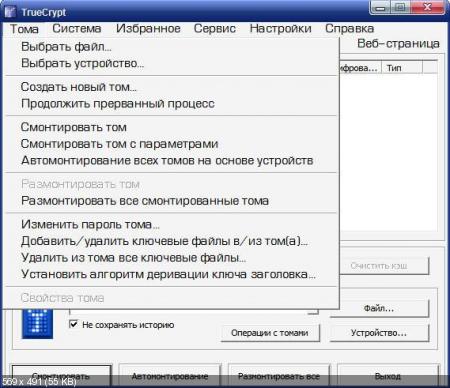

Программа позволяет пользоваться разными алгоритмами шифрования, например AES, Twofish и другими, скачать TrueCrypt по прямой ссылке.

Много лет TrueCrypt считался одним из самых надёжных и безопасных приложений для шифрования Скачать «Хакер» для Android.

Официальный сайт TrueCrypt сообщает о закрытии проекта и Доступная для скачивания на SourceForge новая версия TrueCrypt 7.2 содержит такое свой проект таким оригинальным образом (в стиле Lavabit).